Beruflicher wie persönlicher Erfolg durch 12 Informations-Säulen sowie gratis Bonus-Tools von einem staatlich geförderten Verlag, beteiligt an EU-Programmen, engagiert für Klimaschutz und nachhaltiges Wohnen, ausgezeichnet mit dem Global Business Award als Publisher of the Year: Bücher, Magazine, Daten-Analyse. Print- und Onlinepublikationen sowie neuste Technik gehen dabei Hand in Hand – mit über 20 Jahren Erfahrung, Partnern wie dem Bundesbildungsministerium, Kunden wie Samsung, DELL, Telekom oder Hochschulen. Dahinter steht Simone Janson, referenziert in ARD, FAZ, ZEIT, WELT, Wikipedia.

Offenlegung & Urheberrechte: Bildmaterial erstellt im Rahmen einer kostenlosen Kooperation mit Shutterstock.

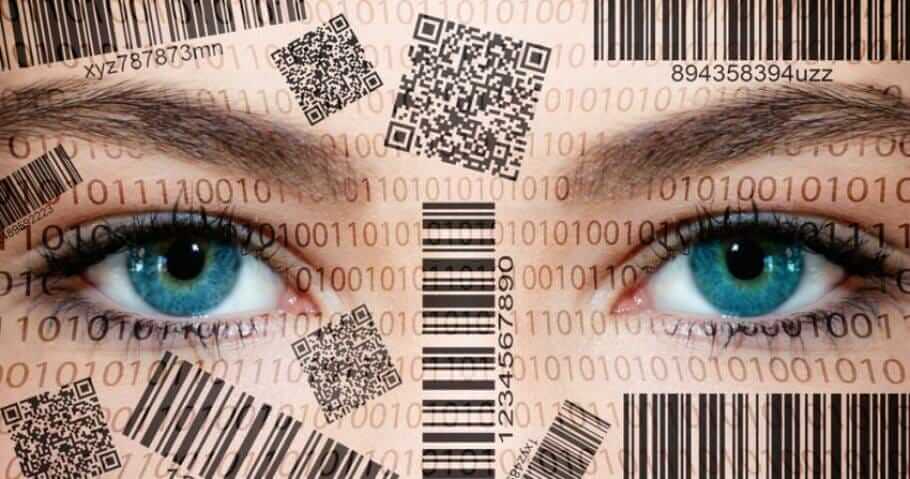

Datenschutz in Unternehmen: Zutritt, Zugang, Zugriff

Von Regina Mühlich (Mehr) • Zuletzt aktualisiert am 20.09.2024 • Zuerst veröffentlicht am 23.04.2015 • Bisher 4389 Leser, 3528 Social-Media-Shares Likes & Reviews (5/5) • Kommentare lesen & schreiben

Halbwissen oder gar Unwissenheit ist nicht nur unsexy, sondern beim Datenschutz für Unternehmen sogar gefährlich: Bei Nichteinhaltung der rechtlichen Anforderungen drohen empfindliche Geldbußen sowie Haftstrafen von bis zu zwei Jahren.

- Gefährliches Halbwissen

- Zutrittskontrolle – „Wer muss draußen vor der Tür bleiben?“

- Zugangskontrolle – „Nutzung des Systems nur für Befugte!“

- Zugriffskontrolle – „Deine, meine und unsere Daten!“

- Top Bücher zum Thema

- Text als PDF lesen

- Persönliche Beratung für Ihren Erfolg

- eKurs on Demand buchen

- Individuelles eBook nach Wunsch

Gefährliches Halbwissen

Viele Unternehmer wissen teils nicht wie Datenschutz in der Praxis richtig funktioniert. Das gilt für Selbstständige und Freiberufler ebenso wie für Verantwortliche in Kleinunternehmen bis hin zum Mittelstand.

Paragraph 9 des Bundesdatenschutzgesetzes (BDSG) enthält acht so genannte technische und organisatorische Maßnahmen, die zu treffen sind, um den Datenschutz zu gewährleisten:

- Zutrittskontrolle

- Zugangskontrolle

- Zugriffskontrolle

- Weitergabekontrolle

- Eingabekontrolle

- Auftragskontrolle

- Verfügbarkeitskontrolle

- Datentrennungskontrolle

Als ergänzender Aspekt des Datenschutzes dienen all diese Kontrollen dem übergeordneten Ziel der Datensicherheit. Allein schon die begriffliche Nähe der Worte Zutritts-, Zugangs- und Zugriffskontrolle legen einen definierten Blick und Obacht im täglichen Umgang nahe. Es ist also angebracht, sich etwas intensiver damit zu beschäftigen.

Zutrittskontrolle – „Wer muss draußen vor der Tür bleiben?“

Die Bücher zum Thema:

Sie können diesen Text auch als PDF oder einen eKurs zum Thema herunterladen. [*Anzeige]Im Datenschutz bedeutet Zutrittskontrolle, Maßnahmen zu ergreifen, die verhindern, dass unbefugte Personen den physikalischen Zutritt zu Datenverarbeitungsanlagen erhalten. Im weitesten Sinn zählen dazu Computer jeglicher Art – Server, PC, Notebook, Smartphone, Kopierer, Scanner und andere Geräte, die sich zur Verarbeitung personenbezogener Daten eignen.

Unbefugte Personen sind all jene, welche sich aufgrund der ihnen zugewiesenen Aufgaben nicht bei den entsprechenden Geräten aufhalten müssen. Ziel ist es, die Möglichkeit unbefugter Kenntnis- oder Einflussnahme von vornherein auszuschließen.

Die Schutzmaßnahmen sollen mit zunehmender Sensibilität der Daten entsprechend steigen. Maßnahmen im Rahmen Zutrittskontrolle der Zutrittskontrolle sind:

- Empfang mit Personenkontrolle sowie das Tragen von Firmen-/ Besucherausweisen

- Verschlossene Türen

- Alarmanlage

- Videoüberwachung und Wachdienst

- Schlüssel- und Chipkartenregelung sowie biometrische Einlass-Systeme

- Einbruchhemmende Fenster

Zugangskontrolle – „Nutzung des Systems nur für Befugte!“

Während die Zutrittskontrolle den physikalischen Zutritt verhindert, unterbindet die Zugangskontrolle die Nutzung des Systems. Die Zugangskontrolle verhindert die Nutzung der Datenverarbeitungsanlagen durch Unbefugte.

Keinesfalls außer Acht lassen dürfen Unternehmen die Angreifbarkeit von außen via Datenverbindung (Internet) – ein bedeutendes Einfallstor für Cyberkriminelle und Datendiebe.

Der unerlaubte Zugang zu personenbezogenen Daten kann mit folgenden Maßnahmen, einzeln oder in Kombination, verhindert werden:

- Bildschirmschoner mit Passwortschutz

- Passwortrichtlinie

- Magnet- und Chipkarte

- Benutzername und Passwort

- PIN-Verfahren

- Einsatz von Spamfilter und Virenscanner

- Biometrische Verfahren

Zugriffskontrolle – „Deine, meine und unsere Daten!“

Erfolg erleben Bonus-Angeboten mit bis zu 75% Rabatt:

Im Shop finden Sie zudem spannende Inspirationen, um Ihren Erfolg zu erleben, dazu Angebote & News im Newsletter! [*Anzeige]Dass ausschließlich befugte Personen Zugriff auf personenbezogene Daten, Programme, und Dokumente erhalten, wird durch die Zugriffskontrolle sichergestellt.

Aus der Aufgabenzuweisung und der Organisation des Unternehmens ergibt sich die jeweilige Berechtigung. Was viele nicht wissen: Der Vorgesetzte eines befugten Mitarbeiters verfügt nicht automatisch auch über eine Zugriffsberechtigung.

Ein unbefugtes Lesen, Kopieren, Verändern oder Löschen personenbezogener Daten während ihrer Verarbeitung, Nutzung oder Speicherung soll ausdrücklich verhindert werden. Mittels einer Zugriffsmatrix wird unter Zuhilfenahme eines Berechtigungskonzepts dokumentiert, welcher Mitarbeiter auf welche Daten und Programme Zugriff hat. Bei der Verwendung mobiler Datenträger und Endgeräte (USB-Stick, Notebook, Kamera, usw.) ist der Zugriffskontrolle erhöhte Aufmerksamkeit zu widmen. Zusätzlich sollte hier durch den Einsatz eines entsprechenden Verschlüsselungsverfahrens die Datensicherheit gewährleistet werden.

Maßnahmen der Zugriffskontrolle sind:

- Erstellen eines Berechtigungskonzepts

- Einrichten von Administratorenrechten

- Verschlüsselung der Datenträger

- Regelungen für den Gebrauch von mobilen Datenträgern und Endgeräten

- Verschlüsselung des WLAN

- Löschung wiederbeschreibbarer Datenträger und deren datenschutzkonforme Vernichtung

Zutritts-, Zugangs- und Zugriffskontrolle schließen jeweils nahtlos aneinander an. Im Einzelfall muss daher jedes Unternehmen prüfen, welche der einzelnen Maßnahmen zweckmäßig und umsetzbar sind.

Nicht nur aufgrund der engen Begrifflichkeiten: Um kostspielige Missverständnisse in der Datensicherheit zu vermeiden, braucht es Sorgfalt und Expertise. Externe Datenschutzbeauftragte bieten fachkundige Unterstützung und sicheren Umgang mit den technischen und organisatorischen Maßnahmen sowie allen weiteren datenschutzspezifischen Themen. Professionell betreut gehen Datenschutz und Datensicherheit Hand in Hand – zum Schutz vor Strafe und vor allem zum Schutz des eigenen Unternehmens.

Top Bücher zum Thema

Text als PDF lesen

Diesen Text als PDF erwerben (nur zur eigenen Nutzung ohne Weitergabe gemäß AGB): Bitte schicken Sie uns nach dem Kauf eine eMail mit gewünschten Titel an support@berufebilder.de, wir schicken das PDF dann umgehend zu. Sie können auch Text-Reihen erwerben.

4,99€Kaufen

Persönliche Beratung für Ihren Erfolg

Egal ob es um das Erreichen von Zielen, die persönliche Entwicklung oder berufliche Fragen geht: Mit dem individuellen Beratungstool, ds Buchkäufer 6 Monate lang kostenlos nutzen können, erhalten Sie einen kompetenten Begleiter, der Ihnen 24/7 interaktiv zur Verfügung steht. Für komplexere Themen bieten wir spezielle Service-Leistungen.

19,99€ / pro Monat Buchen

eKurs on Demand buchen

Bis zu 30 Lektionen mit je 4 Lernaufgaben + Abschlusslektion als PDF-Download. Bitte schicken Sie uns nach dem Kauf eine eMail mit gewünschten Titel an support@berufebilder.de. Alternativ stellen wir gerne Ihren Kurs für Sie zusammen oder bieten Ihnen einen persönlichen regelmäßigen eMail-Kurs – alle weiteren Informationen!

29,99€Kaufen

Individuelles eBook nach Wunsch

Falls unser Shop Ihnen nicht Ihr Wunschthema bietet: Wir stellen gerne ein Buch nach Ihren Wünschen zusammen und liefern in einem Format Ihrer Wahl. Bitte schreiben Sie uns nach dem Kauf unter support@berufebilder.de

79,99€Kaufen

Hier schreibt für Sie

Regina Mühlich ist zertifizierte Datenschutzbeauftragte, Managementberaterin und Inhaberin von AdOrga Solutions.Regina Mühlich verfügt durch ihre über 25-jährige Berufserfahrung in internationalen Unternehmen (als COO, Projekt-/QM-Leiterin, Konzerndatenschutzbeauftragte) über umfangreiche Kenntnisse verschiedener Unternehmensstrukturen und -abläufe sowie Datenschutz-Management-, Qualitäts- und Informationssysteme (z. B. ISO 9001, 27000). Sie ist Mitglied im Berufsverband der Datenschutzbeauftragten Deutschlands (BvD) e.V. sowie bei der Deutschen Sachverständigengesellschaft (DESAG). Als Dozentin ist Regina Mühlich bei der Hochschule Furtwangen, Universität Freiburg, Handwerkskammer München und Oberbayern sowie TÜV Rheinland Akademie GmbH tätig. Mehr Informationen unter www.adorgasolutions.de Alle Texte von Regina Mühlich.

Regina Mühlich ist zertifizierte Datenschutzbeauftragte, Managementberaterin und Inhaberin von AdOrga Solutions.Regina Mühlich verfügt durch ihre über 25-jährige Berufserfahrung in internationalen Unternehmen (als COO, Projekt-/QM-Leiterin, Konzerndatenschutzbeauftragte) über umfangreiche Kenntnisse verschiedener Unternehmensstrukturen und -abläufe sowie Datenschutz-Management-, Qualitäts- und Informationssysteme (z. B. ISO 9001, 27000). Sie ist Mitglied im Berufsverband der Datenschutzbeauftragten Deutschlands (BvD) e.V. sowie bei der Deutschen Sachverständigengesellschaft (DESAG). Als Dozentin ist Regina Mühlich bei der Hochschule Furtwangen, Universität Freiburg, Handwerkskammer München und Oberbayern sowie TÜV Rheinland Akademie GmbH tätig. Mehr Informationen unter www.adorgasolutions.de Alle Texte von Regina Mühlich.

7 Antworten zu „Datenschutz in Unternehmen: Zutritt, Zugang, Zugriff“

Halbwissen ist Strafbar!

Wer den Datenschutz vernachlässigt riskiert sogar Haftstrafen. – Spannender BeitragEjbsM3LpJw – Spannender BeitragMyYH5aSjQZ#Datenschutz – Zutritt, Zugang, Zugriff – Halbwissen ist unsexy

– Spannender BeitraghjMqdbxXiF#Datenschutz – Zutritt, Zugang, Zugriff – Halbwissen ist unsexy

– Spannender BeitragFTcpAg6XUNHalbwissen ist Strafbar!

Wer den Datenschutz vernachlässigt riskiert sogar Haftstrafen. – Spannender BeitragEjbsM3LpJw – Spannender BeitragLUgk97vjddRT @AdOrgaSolutions: Datenschutz in Unternehmen – 3/3: Zutritt, Zugang, Zugriff | B E R U F E B I L D E R – – Spannender Beitrag8HPGPrFjkR

Datenschutz in Unternehmen – 3/3: Zutritt, Zugang, Zugriff | B E R U F E B I L D E R – – Spannender Beitrag8HPGPrFjkR

Datenschutz in Unternehmen – 3/3: Zutritt, Zugang, Zugriff: Halbwissen oder gar Unwissenheit ist nicht nur uns… – Spannender Beitragf8R6CQ20QS

Schreiben Sie einen Kommentar